Uncategorized

1win Giriş Sistemini Haker Gözü ilə Araşdırmaq

1win Avtorizasiya Mexanizmləri – Boşluqlar və Optimallaşdırma

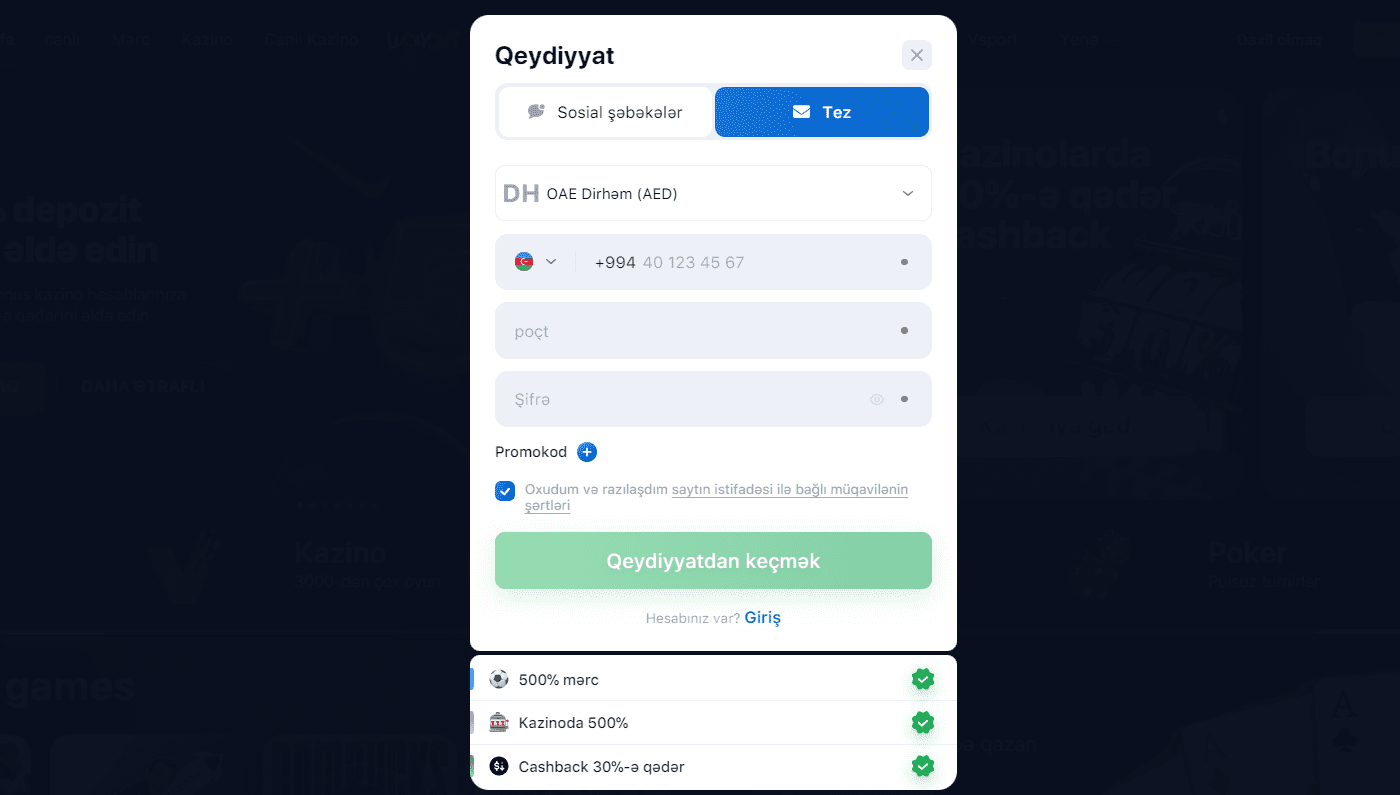

1win platformasına giriş etmək üçün nəzərdə tutulmuş avtorizasiya sistemləri, istifadəçi təcrübəsini təmin edən bir neçə qapı kimi işləyir. Bu yazıda biz bu qapıların mexanizmlərini, onların işləmə məntiqini və potensial optimallaşdırma yollarını sistem kimi araşdıracağıq. Məqsəd, sadəcə 1 win giriş etməyi deyil, onun arxasındakı prosesləri texniki baxımdan anlamaqdır. Burada real hack etmə çağırışları yoxdur, yalnız sistemin quruluşuna maraqlı, hiyləgər bir yanaşma mövcuddur.

Standart Giriş Portalı – Əsas Auth Alqoritmi

1win-in əsas giriş portalı, klassik login/parol cütlüyünə əsaslanan bir autentifikasiya alqoritmidir. Burada sistem, daxil edilən məlumatları öz verilənlər bazası ilə müqayisə edir və uyğunluq yoxlanılır. Bu prosesdə “boşluq” axtarmaq deyil, onun necə işlədiyini başa düşmək vacibdir. Platforma, adətən, güclü parol tələbləri qoyur – bu, brute-force hücumlarına qarşı əsas müdafiə təbəqəsidir. Sistem, ardıcıl uğursuz cəhdlərdən sonra müvəqqəti bloklama tətbiq edə bilər ki, bu da standart bir təhlükəsizlik mexanizmidir. Giriş zamanı istifadəçi adı və ya e-poçt ünvanından istifadə oluna bilər; bu, sistemin istifadəçi identifikasiyası üçün iki paralel yol təmin etdiyini göstərir.

1win Parol Validasiyasının Arxasındakı Məntiq

Parolunuzu daxil edərkən, 1win backend-i onu şifrələnmiş (çox güman ki, hash olunmuş) formada saxlanılan versiya ilə müqayisə edir. Bu, “plain text” parolların bazada saxlanılmadığını göstərir. Ən maraqlı məqam, sistemin parolun gücünü real-time yoxlamaması ola bilər – bu, yalnız qeydiyyat mərhələsində baş verir. Bu o deməkdir ki, giriş alqoritmi yalnız uyğunluğu yoxlayır, parolun keyfiyyətini yoxlamır. Bu, standart bir təhlükəsizlik təcrübəsidir. Həmçinin, “Remember me” funksiyası, brauzerdə saxlanılan token əsasında işləyir və bu tokenın ömrü sistem tərəfindən məhdudlaşdırıla bilər.

- İstifadəçi identifikatoru: e-poçt, telefon və ya istifadəçi adı ilə daxil olmaq mümkündür. Sistem bu üsullardan hər hansı birini qəbul etdikdə, onları daxili mapping ilə əlaqələndirir.

- Parolun şifrələnməsi: daxil edilən parol, serverə göndərilməzdən əvvəl client-side şifrələmədən keçə bilər, lakin əsas hash müqayisəsi server tərəfdə baş verir.

- Session id yaradılması: uğurlu autentifikasiyadan sonra sistem unikal session identifikatoru yaradır və onu istifadəçinin cihazı ilə əlaqələndirir.

- Timeout mexanizmi: aktivlik olmadıqda sessionun avtomatik bağlanması, təhlükəsizlik üçün standart tətbiqdir. 1win-in bu timeout müddəti daxili konfiqurasiyada gizlənir.

- Device fingerprinting: giriş cəhdi edən cihazın IP ünvanı, brauzer tipi kimi parametrləri qeydə alına bilər, lakin bu, adətən istifadəçiyə göstərilmir.

- Rate limiting: qısa müddət ərzində çoxsaylı giriş cəhdləri avtomatik olaraq məhdudlaşdırılır. Bu, API endpoint-inin standart qorunma üsuludur.

- Error messaging: sistem “istifadəçi adı və ya parol səhvdir” kimi ümumi mesaj verir. Bu, potensial hücumçulara sistemdə hansı məlumatın doğru olduğunu bildirmir.

- Backend logları: hər bir giriş cəhdi, uğurlu və ya uğursuz olsun, təhlükəsizlik jurnalına qeyd oluna bilər.

Sosial Şəbəkə Auth Gateway-ləri – Üçüncü Tərəf Integrasiyası

1win, Google, Facebook, Telegram və digər sosial şəbəkələr vasitəsilə girişi dəstəkləyir. Bu, OAuth 2.0 və ya bənzər bir protokol əsasında işləyən üçüncü tərəf autentifikasiya gateway-lərindən istifadə deməkdir. Burada maraqlı olan, 1win-in bu xidmətlərdən gələn identifikasiya tokenını necə emal etdiyidir. Sistem, sosial şəbəkənin verdiyi cavabı (access token) öz serverində yoxlayır və əgər etibarlıdırsa, öz daxili istifadəçi ID-si ilə əlaqələndirir. Bu, istifadəçidən ayrıca parol yaratmağı tələb etmədiyi üçün “boşluq” deyil, rahatlıq təmin edir. Lakin bu, istifadəçinin sosial hesabının təhlükəsizliyindən asılı olduğu üçün zəncirvari asılılıq yaradır.

| Auth Provayderi | Token Növü | 1win-də Emal Mərhələsi | Potensial Asılılıq Nöqtəsi |

|---|---|---|---|

| ID Token / Access Token | JWT verifikasiyası, email ünvanının əldə edilməsi | Google hesabının 2FA aktivliyi | |

| Access Token | Graph API sorğusu, istifadəçi məlumatlarının çəkilməsi | Facebook app-in icazə konfiqurasiyası | |

| Telegram | Telegram Login Widget Data | Data-nın hash ilə yoxlanılması, Telegram tərəfindən verilən məlumatlar | Telegram botunun server tərəfində konfiqi |

| Apple | Identity Token | JWT verifikasiyası, Apple-ın public key-ləri ilə imzanın yoxlanılması | Apple Developer Hesabının aktiv statusu |

| Twitter (X) | OAuth 1.0a Credentials | Request token mübadiləsi, access token əldə etmə | Twitter API limitləri və icazələri |

| VK (Qeyd: yalnız termin kimi) | Access Token | API sorğusu ilə istifadəçi ID-sinin təsdiqi | VK tətbiqinin platformada aktiv olub-olmaması |

Bu gateway-lərdə əsas “hiylə” ondadır ki, istifadəçi 1win-ə öz sosial şəbəkə parolunu vermir, əvəzində sosial şəbəkə 1win-ə “bu istifadəçi doğrudur” deyən bir token verir. 1win-in sistemi bu tokenı qəbul edib, öz daxili identifikasiya sisteminə uyğunlaşdırır. Əgər istifadəçi əvvəlcədən sosial şəbəkə ilə qeydiyyatdan keçməyibsə, sistem avtomatik olaraq yeni hesab yaradır – bu, backend məntiqinin maraqlı bir hissəsidir.

1win-də Sosial Auth Flow-un Daxili İşi

Bu prosesi addım-addım parçalasaq, 1win backend-inin hansı məntiqi əməl etdiyini görərik. İlk addım istifadəçini sosial provayderin səhifəsinə yönləndirməkdir. İstifadəçi orada öz məlumatları ilə daxil olur. Daha sonra provayder, istifadəçini əvvəl razılaşdırılmış callback URL-ə (1win domain-i üzərində) yönləndirir və bu URL-də authorization code və ya birbaşa token ötürülür. 1win serveri bu kodu öz client secretı ilə birləşdirərək provayderdən access token alır. Bu token ilə provayderin API-sinə müraciət edib istifadəçinin əsas məlumatlarını (e-poçt, unikal ID) çəkir. Bu məlumat 1win verilənlər bazasında axtarılır. Tapılsa, mövcud hesaba giriş edilir; tapılmasa, yeni hesab yaradılır. Bütün bu proses bir neçə saniyə ərzində baş verir və istifadəçi üçün görünməzdir.

- Callback URL validasiyası: 1win, yalnız öz konfiqurasiya etdiyi callback URL-lərindən gələn sorğuları qəbul edir. Bu, CSRF hücumlarının qarşısını almaq üçün əsas müdafiədir.

- State parametri: OAuth flow-da state parametri istifadə olunur ki, sorğunun əslində istifadəçi tərəfindən başladıldığını təsdiq etsin. 1win bu parametri yaradır və yoxlayır.

- Token exchange: authorization code-nun access token-la dəyişdirilməsi server-tərəfli baş verir, bu da kodu client tərəfdə gizlədir.

- Profil məlumatlarının sinxronizasiyası: bəzi hallarda, sosial profildən ad, profil şəkli kimi məlumatlar avtomatik çəkilə bilər və 1win profilinə əlavə oluna bilər.

- Hesab əlaqələndirmə: mövcud 1win hesabı ilə sosial hesabı əlaqələndirmək mümkündür. Bu, backend-də iki ayrı identifikatorun eyni istifadəçi qeydinə bağlanması deməkdir.

- Provayderin əlçatanlığı: əgər sosial şəbəkə xidməti müvəqqəti əlçatan olmazsa, 1win-in bu provayder vasitəsilə girişi dayana bilər. Bu, sistemin xarici asılılığını göstərir.

- İcazələr (Permissions): 1win sosial provayderdən yalnız əsas profil məlumatlarını və e-poçtu tələb edir. Artıq icazələr istəməməsi, məxfilik prinsipi ilə bağlıdır.

- Error handling: sosial auth uğursuz olsa, sistem adətən istifadəçini standart giriş səhifəsinə qaytarır və uyğun xəta mesajı göstərir.

Şifrə Bərpa Alqoritmi – Reset Token Mexanizmi

Şifrəni unutmaq, istifadəçi tərəfindən sistemə qarşı edilən ən çox rast gəlinən “səhvdir”. 1win-in şifrə bərpa sistemi bu səhvi düzəltmək üçün nəzərdə tutulmuş bir protokoldur. Burada əsas məntiq, istifadəçinin şəxsiyyətini təsdiqləmək və ona parolu dəyişmək imkanı verən müvəqqəti, təhlükəsiz bir token göndərməkdir. Bu prosesdə əsas “boşluq” axtarılacaq yer, tokenın generasiya metodu, ömrü və təhlükəsiz ötürülməsidir. 1win, adətən, bərpa linkini yalnız qeydiyyatda olan e-poçt ünvanına göndərir. Bu, tokenın yalnız həmin ünvana çatan şəxs tərəfindən istifadə oluna biləcəyinə zəmanət vermir, lakin riski xeyli azaldır.

Token adətən təsadüfi generasiya olunur, kifayət qədər uzun (məsələn, 64 simvol) və yalnız bir dəfə istifadə üçün nəzərdə tutulur. Linkə klikləndikdən və yeni parol təyin edildikdən sonra token öz etibarlılığını itirir. Əgər istifadəçi linki istifadə etməsə, token müəyyən müddətdən sonra (məsələn, 24 saat) avtomatik olaraq keçərsiz olur. Bu zaman məhdudiyyəti, potensial hücum pəncərəsini daraldır. Maraqlı bir nöqtə odur ki, bərpa prosesi aktiv olduğu müddətdə köhnə parolla giriş adətən bloklanır – bu, eyni anda iki fərqli parolun etibarlı olmasının qarşısını alır.

1win Şifrə Resetinin Texniki Addımları

Bu prosesi haker baxış bucağı ilə – yəni sistemin necə işlədiyini anlamaq məqsədi ilə – parçalayaq. İstifadəçi “Şifrəni unutdum” düyməsini basdıqda, sistem ondan e-poçt ünvanını və ya istifadəçi adını tələb edir. Bu məlumat verilənlər bazasında yoxlanılır. Tapıldıqda, sistem un

İstifadəçinin şəxsiyyəti təsdiqləndikdən sonra, sistem təhlükəsiz token generasiya edir. Bu token, istifadəçi ID-si və zaman damı ilə birlikdə verilənlər bazasında saxlanılır. Eyni zamanda, bu tokenı ehtiva edən unikal bərpa linki istifadəçinin qeydiyyatlı e-poçtuna göndərilir. Linkə daxil olan istifadəçi yeni şifrəni təyin etmək üçün forma ilə qarşılaşır. Yeni şifrə təyin edilərkən, sistem onun gücünü yoxlayır və tələblərə cavab verirsə, yeni hash yaradılaraq verilənlər bazasında yenilənir. Bu an, köhnə token və köhnə şifrə hash-i ləğv edilir.

Giriş Mühitinin Təhlükəsizlik Monitorinqi

Giriş mexanizmi yalnız identifikasiya vasitəsi deyil, həm də davamlı təhlükəsizlik monitorinqinin başlanğıc nöqtəsidir. 1win platformasında, uğurlu və ya uğursuz giriş cəhdləri loglanır. Bu loglar, şübhəli fəaliyyət nümunələrini – məsələn, qısa müddətdə çoxsaylı uğursuz cəhdləri, fərqli coğrafi bölgələrdən gələn girişləri və ya qara siyahıya alınmış IP ünvanlarından olan istəkləri – aşkar etmək üçün təhlil edilir. Belə bir nümunə aşkar edildikdə, sistem avtomatik olaraq əlavə təhlükəsizlik tədbirləri həyata keçirə bilər. Bu tədbirlərə CAPTCHA tələbinin yaradılması, giriş prosesinin müvəqqəti bloklanması və ya istifadəçiyə xəbərdarlıq bildirişinin göndərilməsi daxil ola bilər.

Bu monitorinq, passiv bir müşahidə deyil, aktiv bir müdafiə təbəqəsidir. O, təkcə xarici hücumları deyil, həm də kompromisə uğramış hesab məlumatlarının istifadəsini aşkar etməyə kömək edir. Məsələn, normalda bir ölkədən giriş edən istifadəçi başqa bir qitədən giriş cəhdi etdikdə, sistem bu uyğunsuzluğu qeyd edə və əlavə doğrulama tələb edə bilər. Bu yanaşma, giriş prosesini təhlükəsizlik üçün daimi bir sensor nöqtəsinə çevirir.

Giriş Və Hesab Mühafizəsinin Gələcəyi

Texnologiya inkişaf etdikcə, giriş və identifikasiya üsulları da dəyişir. Biometrik doğrulama, çox faktorlu autentifikasiya və adaptiv təhlükəsizlik alqoritmləri artıq bir çox platformada standart halına gəlir. 1win kimi bir platforma üçün gələcək inkişaf, istifadəçi rahatlığı ilə mütləq təhlükəsizlik arasında tarazlığı qoruyaraq bu texnologiyaları inteqrasiya etməkdir. Məsələn, cihaz tanıma və davranış analizi kimi passiv faktorlar, şifrə və SMS kodu kimi aktiv faktorlarla birləşdirilə bilər, beləliklə etibarlı istifadəçilər üçün prosesi sadələşdirərkən potensial təhlükəli girişləri maneə törədə bilər.

Nəticə etibarilə, 1win-də giriş prosesi sadə bir qapı deyil, kompleks bir təhlükəsizlik ekosisteminin əsas elementidir. O, şifrə idarəetməsindən və sosial girişdən tutmuş, çox faktorlu autentifikasiya və davamlı monitorinqə qədər geniş spektrli texnologiyaları birləşdirir. Bu sistemin məqsədi, istifadəçi məlumatlarını və vəsaitlərini qorumaq üçün çoxqatlı bir müdafiə təbəqəsi yaratmaqdır. Platformanın davamlı olaraq yeni təhlükələrə uyğunlaşması və təhlükəsizlik protokollarını yeniləməsi, istifadəçi etibarının əsasını təşkil edir. Bu cür diqqətli bir yanaşma, təhlükəsiz bir oyun mühitinin saxlanmasında həlledici rol oynayır.